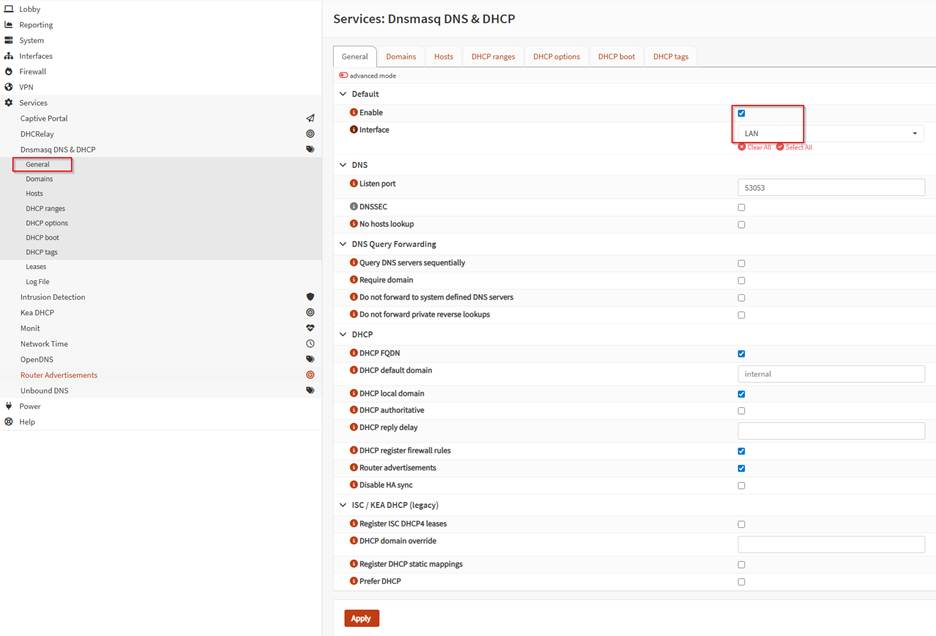

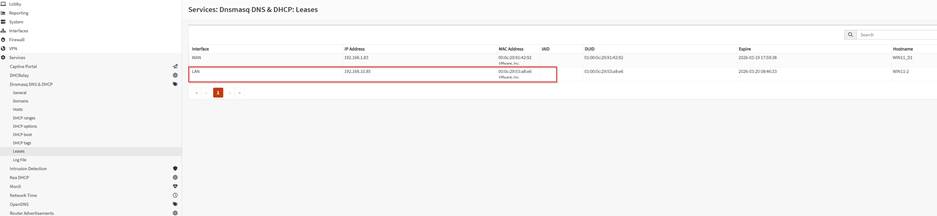

Cấu hình DNS&DHCP

Ở đây trong mô hình lab minh sẽ sử dụng Dnsmasq DNS & DHCP. Với doanh nghiệp từ 1000 user trở lại bạn cũng nên sử dụng phần này.

B1: Mình sẽ chọn General, Enabled cho interface LAN

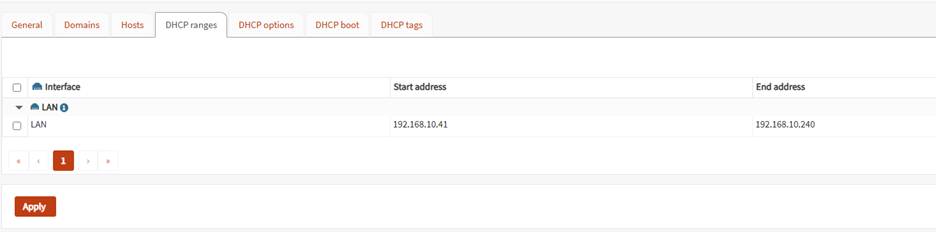

B2: Kiểm tra DHCP ranges

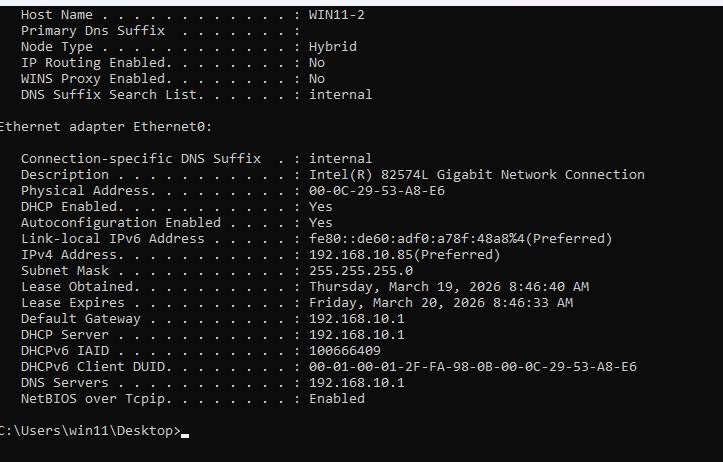

B3: Thử 1 client kiểm tra có cấp IP và DNS không

B4: Kiểm tra log trên firewall

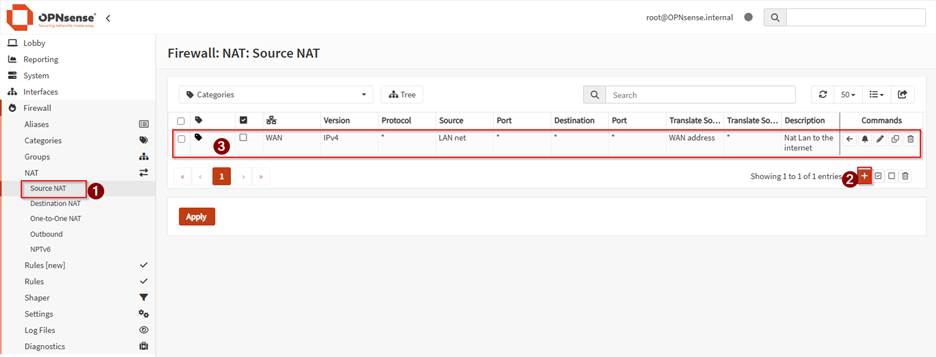

Cấu hình NAT

Source Nat

Để client mạng Lan có thể kết nối internet qua WAN opnsense ta sẽ cần cấu hình source nat hoặc NAT outbound, để linh động và dễ dàng quản trị minh sẽ làm với source nat

B1: Chọn Firewall > Nat > SourceNAT > Add

B2: Chọn Apply.

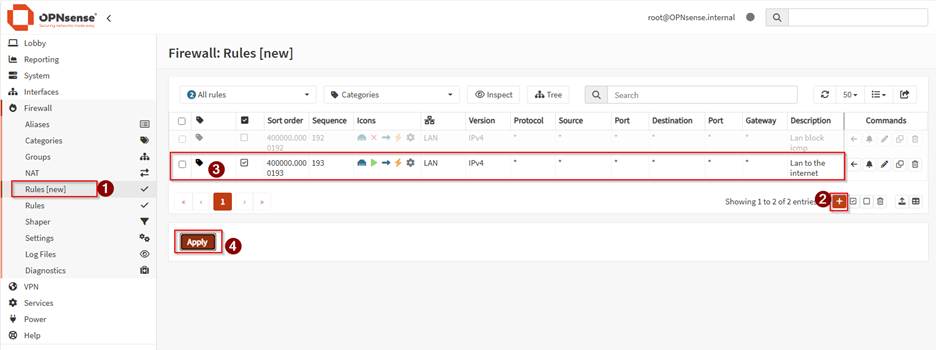

B3: Cấu hình thêm rule để cho phép client truy cập internet để thử ping và truy cập internet từ client xem thử

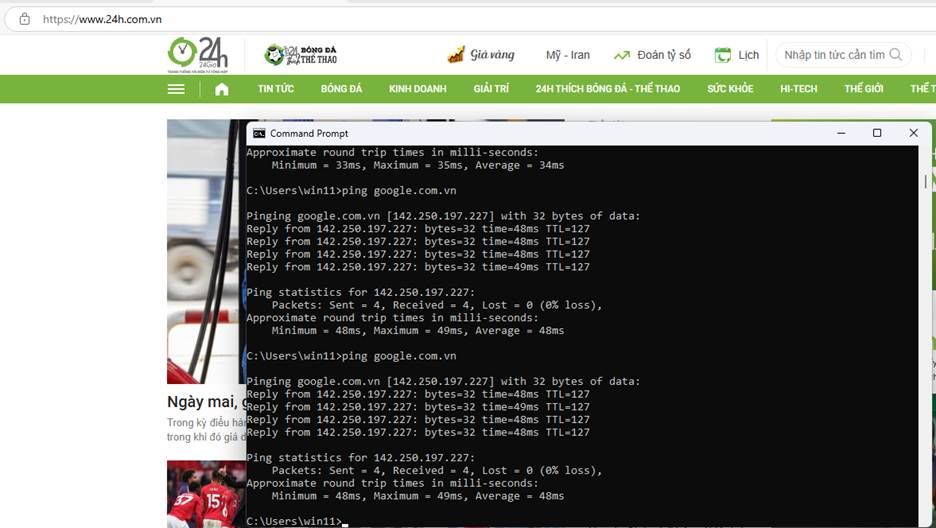

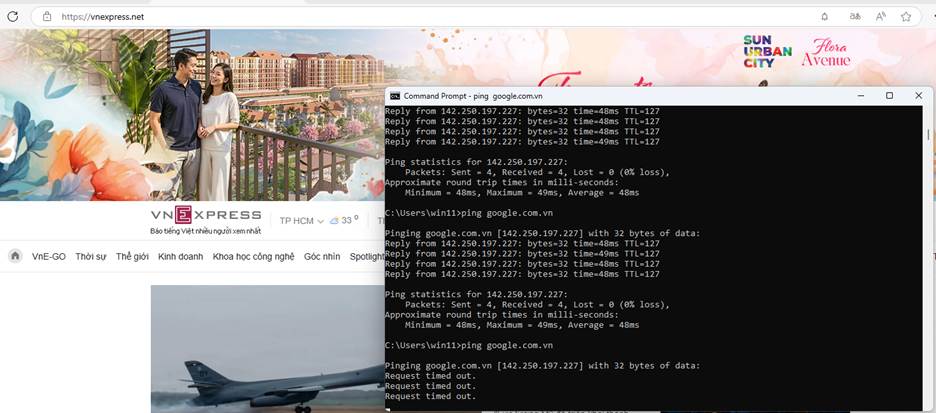

B4: Thử ping và https từ client (ping và https thành công)

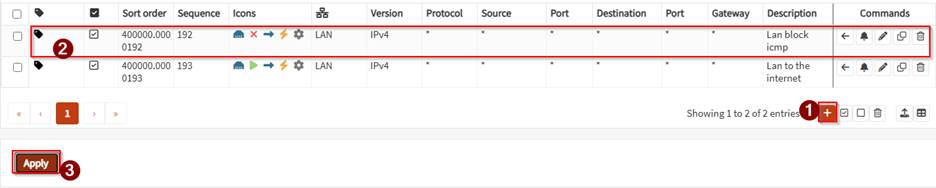

B5: Thử cấu hình rule cấm ICMP và thử lại

Vẫn truy cập https bình thường, nhưng ping không thành công.

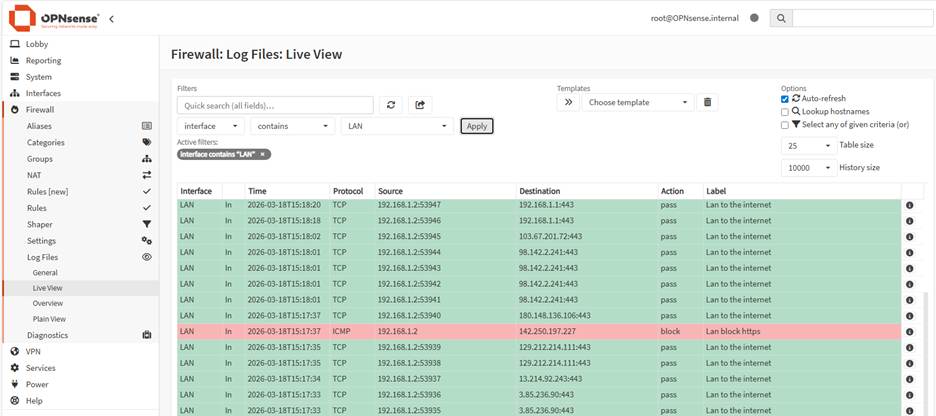

B6: Kiểm tra log

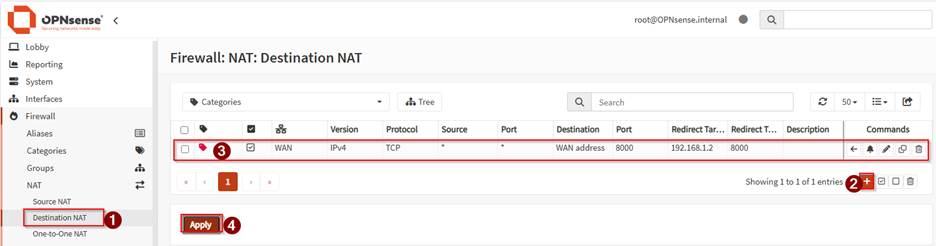

Source Destination

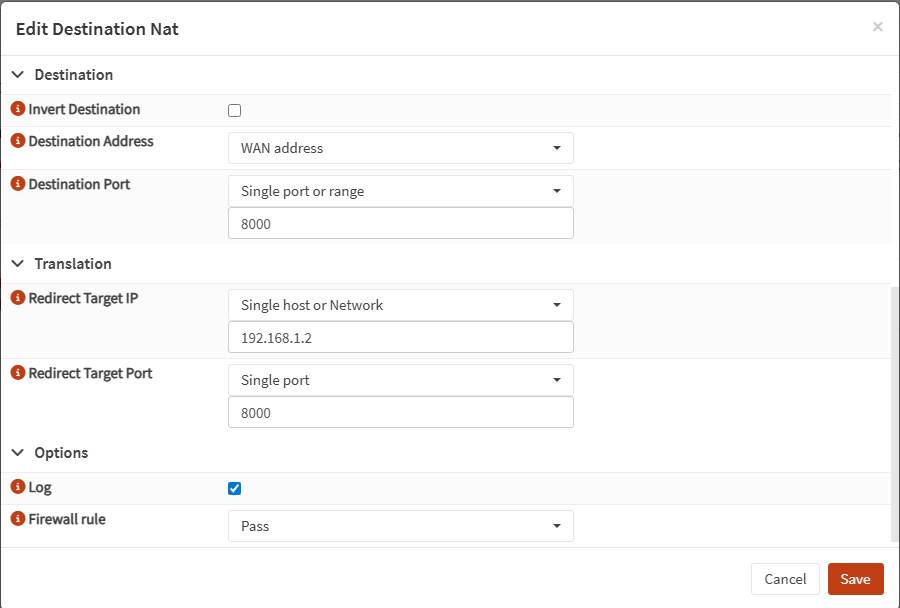

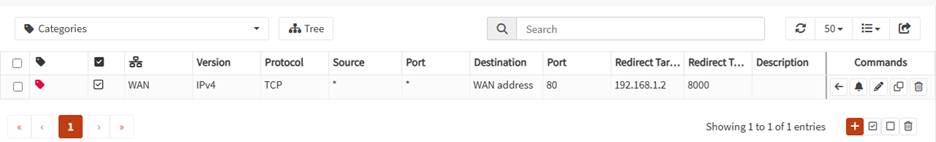

Mình sẽ giả lập tình huống từ bên ngoài cần truy cập vào bên trong (Wan interface) vào port http (8000)

B1: Cấu hình Destination NAT

B2: Thử truy cập từ ngoài qua ip WAN

B3: Thử cấu hình single port là 80 thì truy cập qua port 80

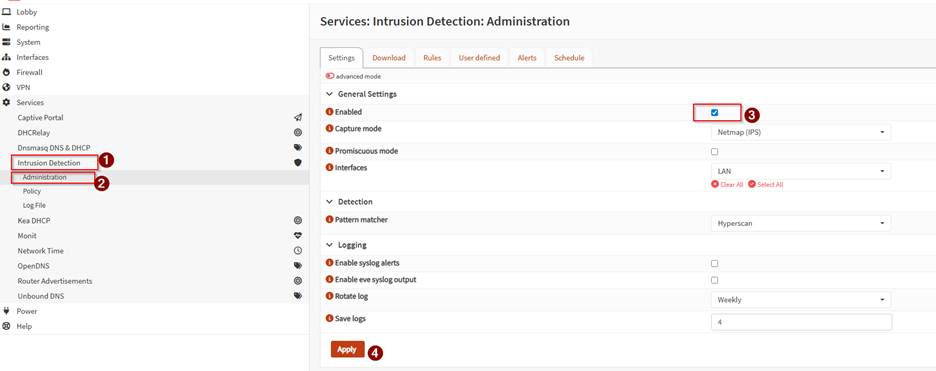

Cấu hình Intrusion Detection

B1: Chọn Intrusion Detection > Administration > Enabled

ở phầ capture mode bạn có thể chọn chế độ IDS hoặc IPS, ở đây minh sẽ dung IPS luôn

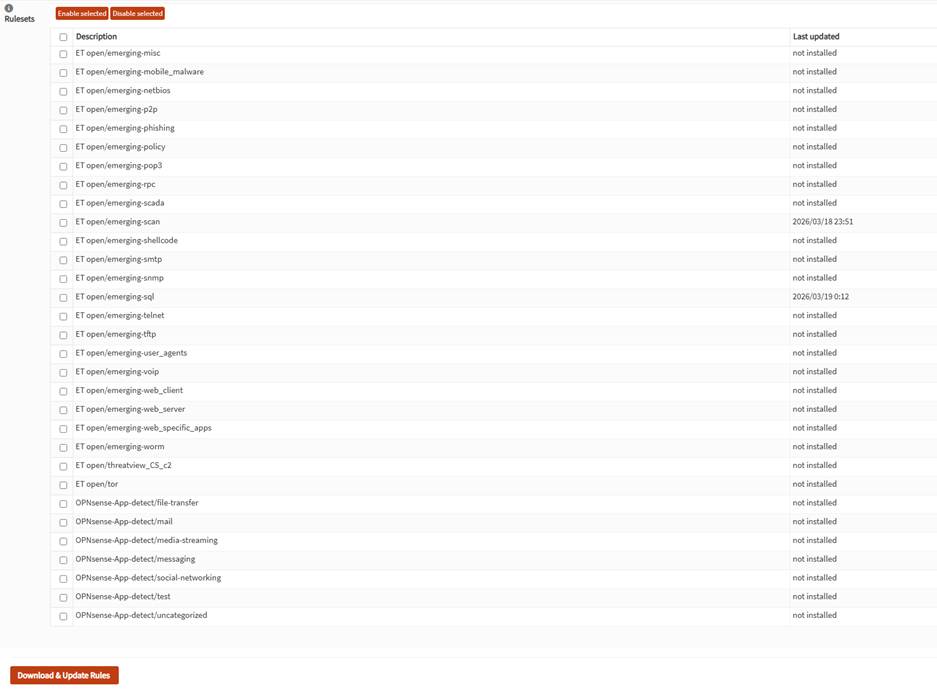

B2: Chọn Download > tick chọn các rule set bạn muốn sử dụng sau đó chọn Enable > Download & Update Rules (để tải và cập nhật bộ rule đó) trong phần lab này mình sẽ sử dụng emerging-scan và emerging-sql (tùy vào phần máy chủ cần bảo vệ thì bạn nên chọn rule tương ứng phù hợp)

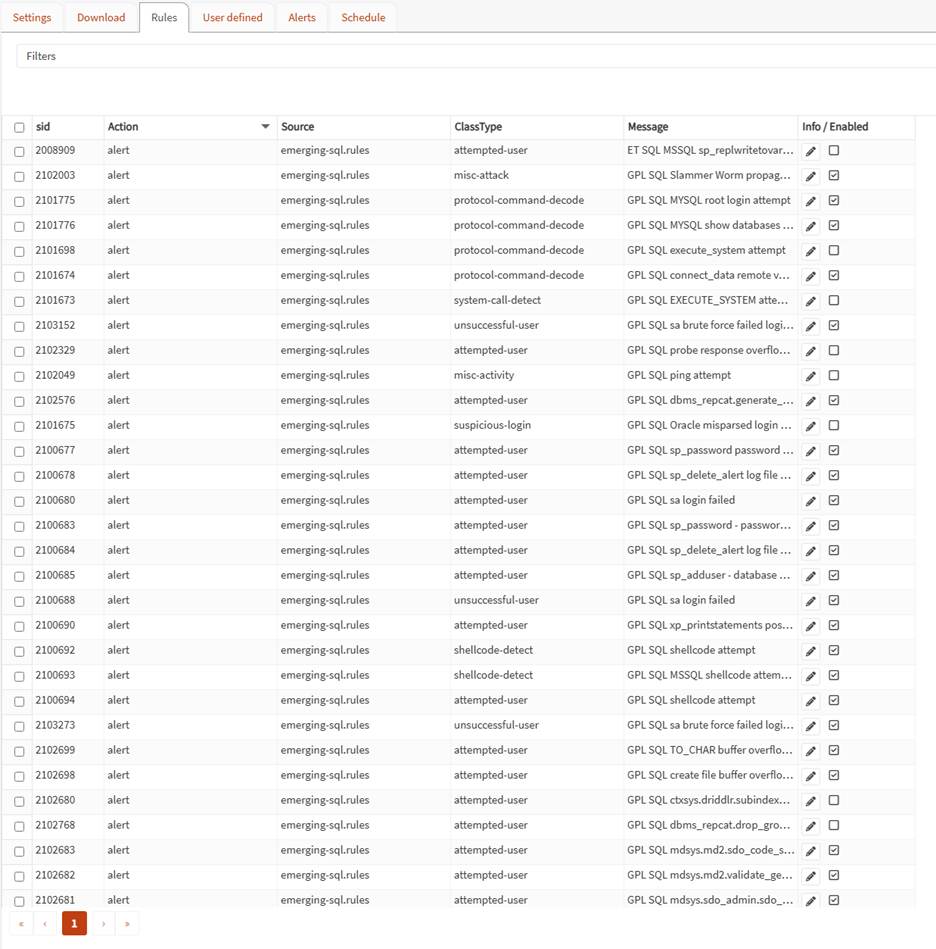

B3: Tới bước này thì bạn có thể sử dụng IPS, mặc định ban đầu các rule sẽ chỉ với action là Alert là phát hiện mà không ngăn chặn (bạn có thể xem chi tiết ở tab Rules).

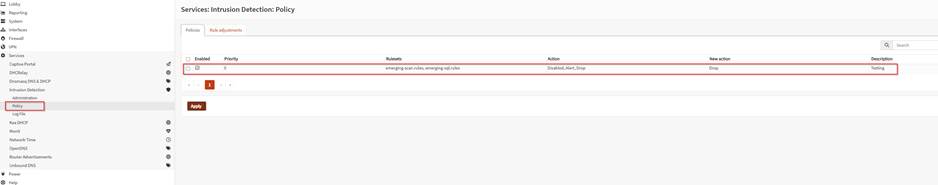

B4: Bạn có thể chỉnh sửa action các rule trực tiếp trên từng rule, ngay sau khi bạn chỉnh sửa thì trong policy > Rule adjustments sẽ hiện các thay đổi này. Tuy nhiên thực tế sẽ không thể dung cách này mà sẽ sử dụng policy để thay đổi apply cho một nhóm rule set nào đó theo điều kiện minh mong muốn. Ví dụ minh sẽ cấu hình toàn bộ các rule đã tải trên sang drop

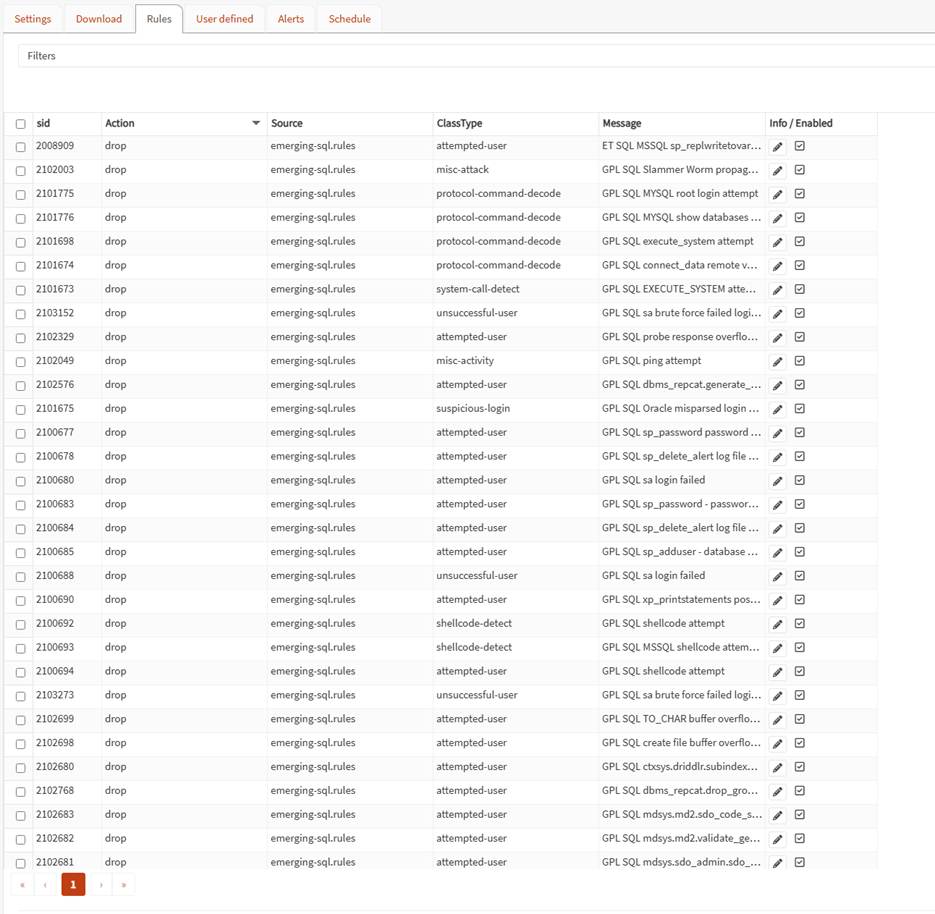

Ngay sau khi cấu hình policy này xong bạn quay trở lại Rule sẽ thấy toàn bộ chuyển sang drop

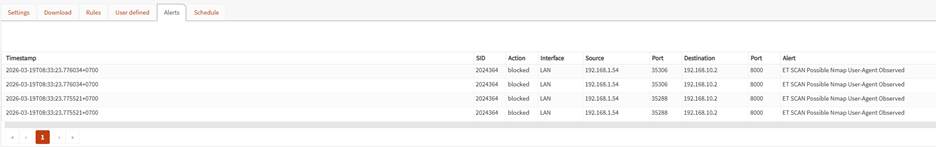

B5: Mình thử dung 1 máy Kali thử scan vào và xem kết quả

Cấu hình Wireguard VPN

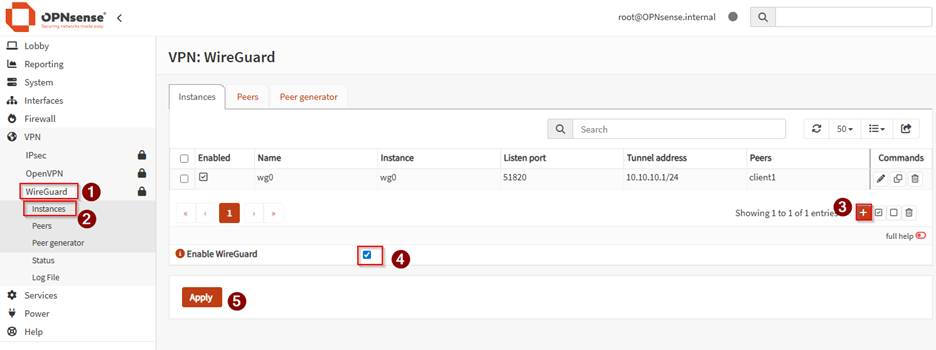

B1: Chọn WireGuard > Instances > Add > Enable WireGuard > Apply

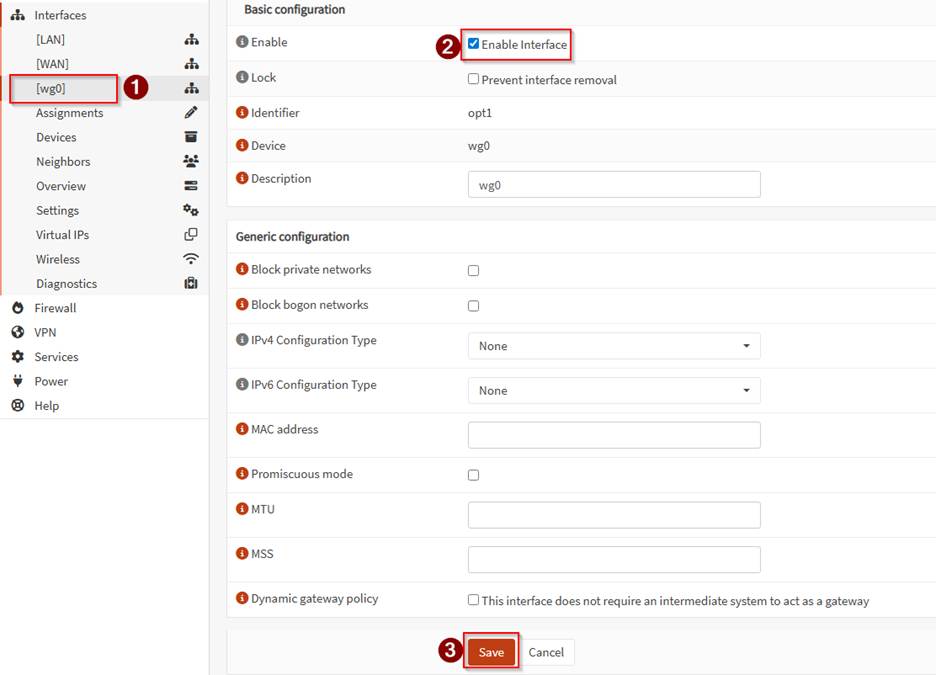

B2: Enable interface wg0 > Save

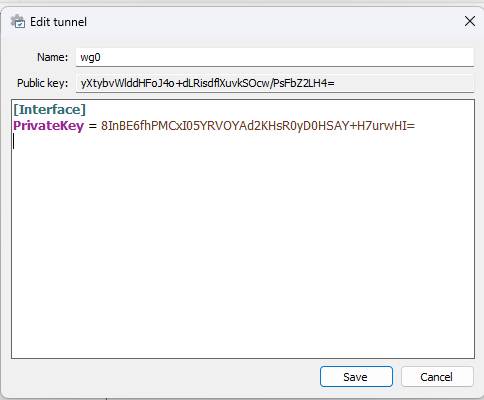

B3: Cài đặt agent lên máy tính cần sử dụng VPN, cài đặt xong minh sẽ lấy thông tin public key để cấu hình

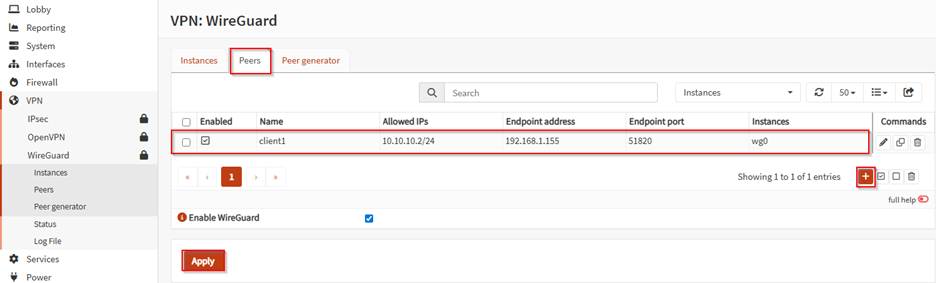

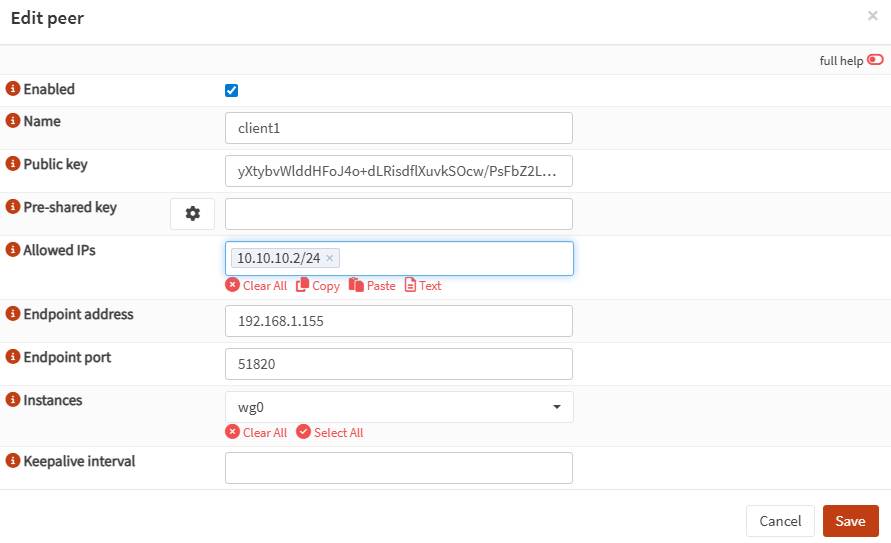

B4: Tạo peer cho agent kết nối trên

Endpoint address, endpoint port là thông tin để máy sử dụng VPN kết nối vào

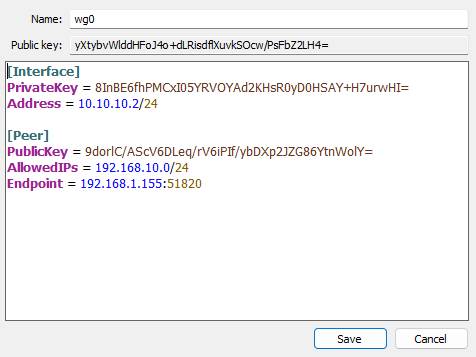

B5: Gửi thông tin cấu hình để apply trên máy đã cài đặt agent

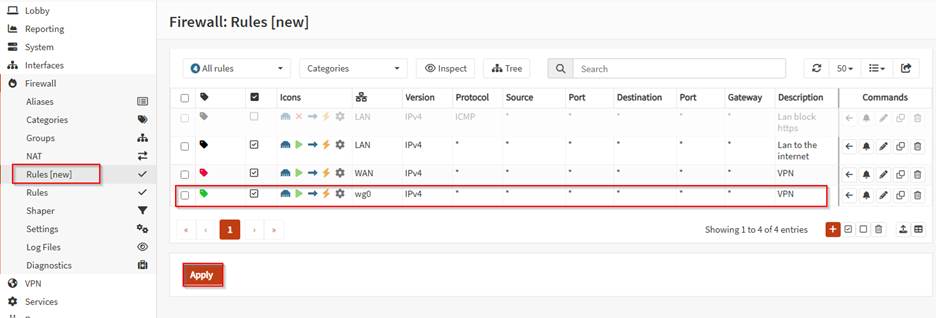

B6: Cấu hình policy cho việc kết nối qua interface wg0 này

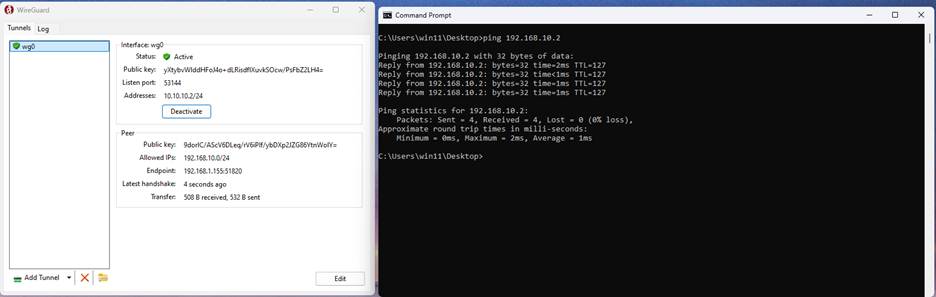

B7: Thử truy cập VPN, và thử kết nối sau khi VPN

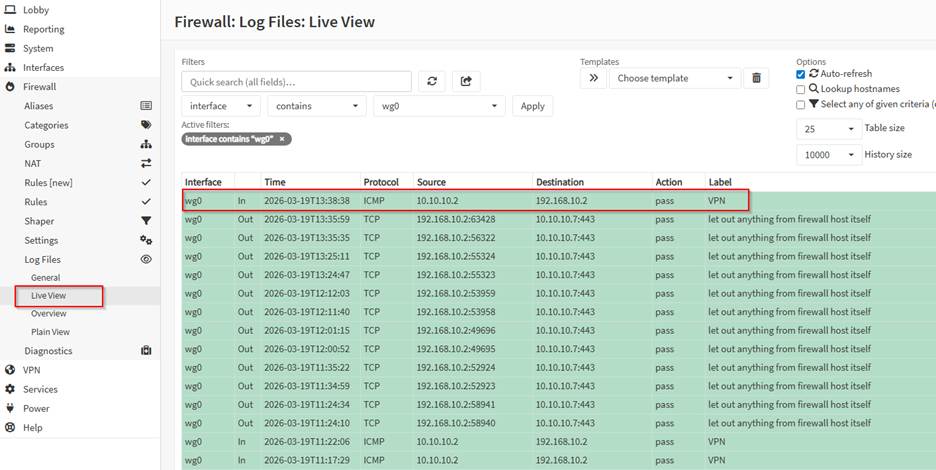

B8: Kiểm tra log

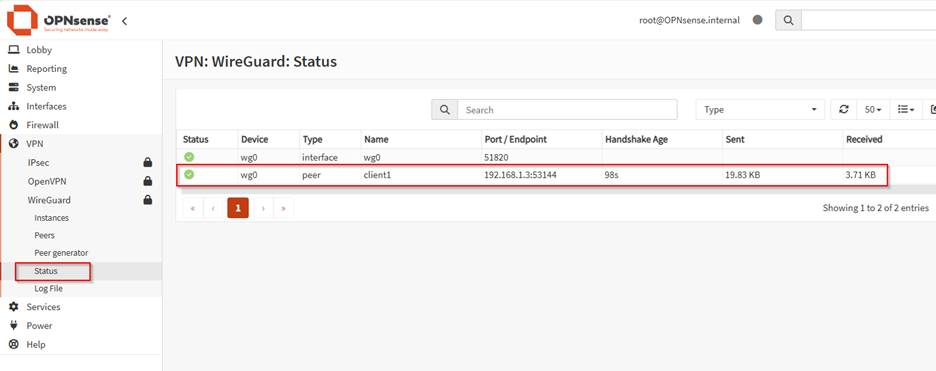

B9: Kiểm tra status VPN

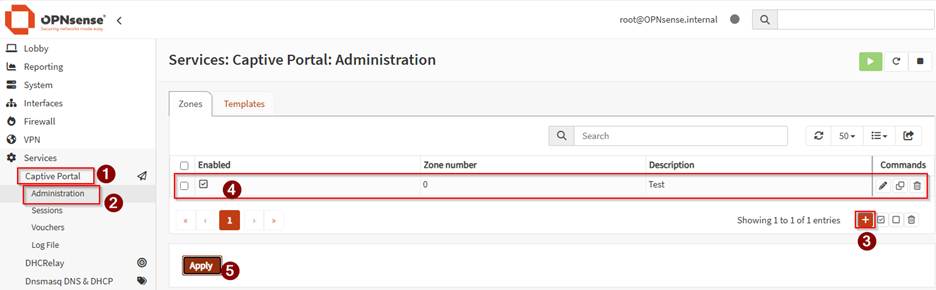

Cấu hình Captive Portal

Phần này thì minh mong muốn, người cần login đăng nhập trước khi thực hiện kết nối khác. Và khi truy cập http/https sẽ redirect sang trang portal để đăng nhập trước khi truy cập.

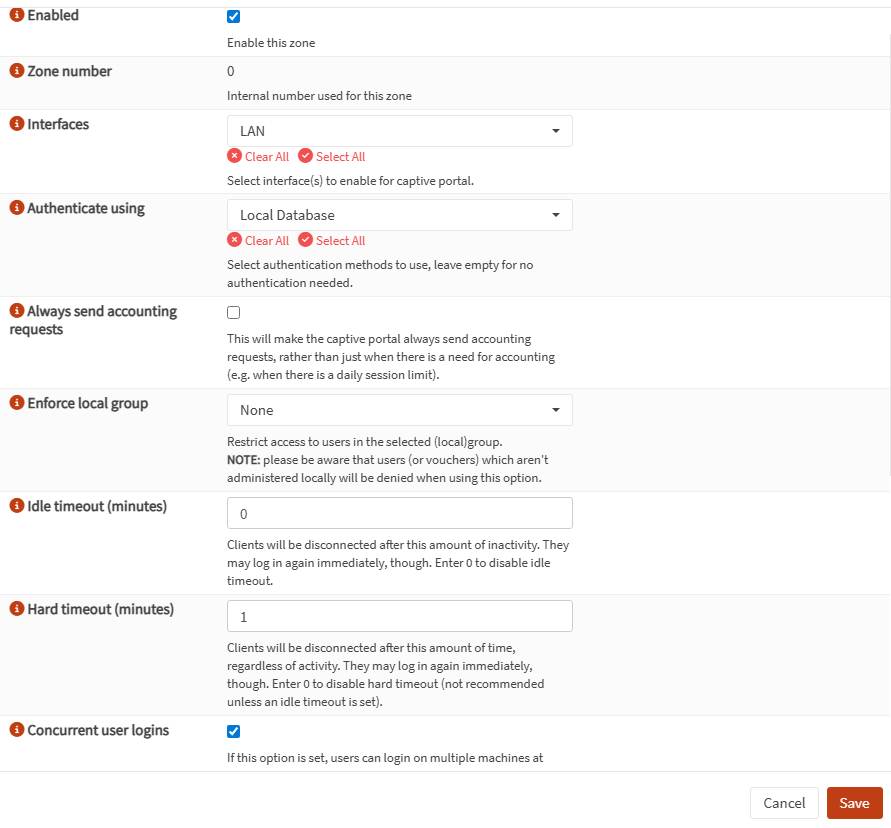

B1: Cấu hình captive portal

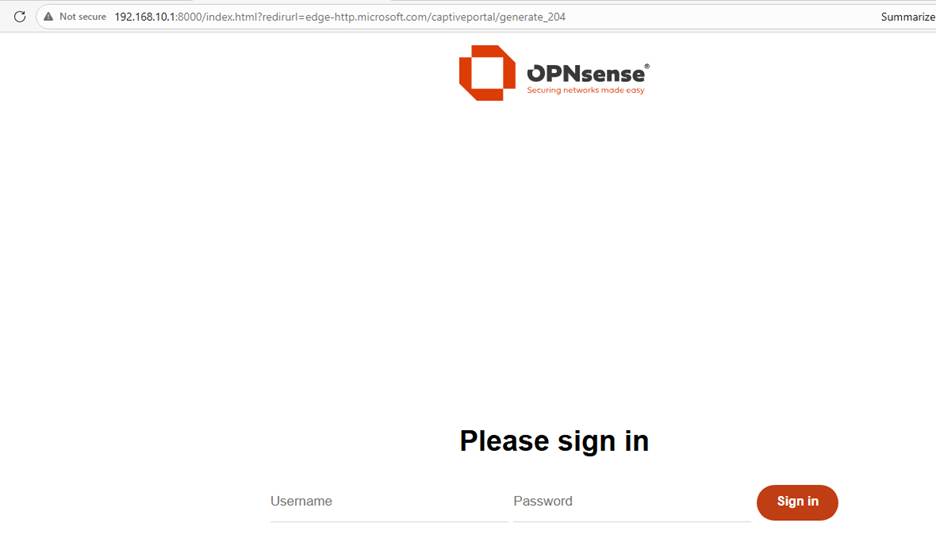

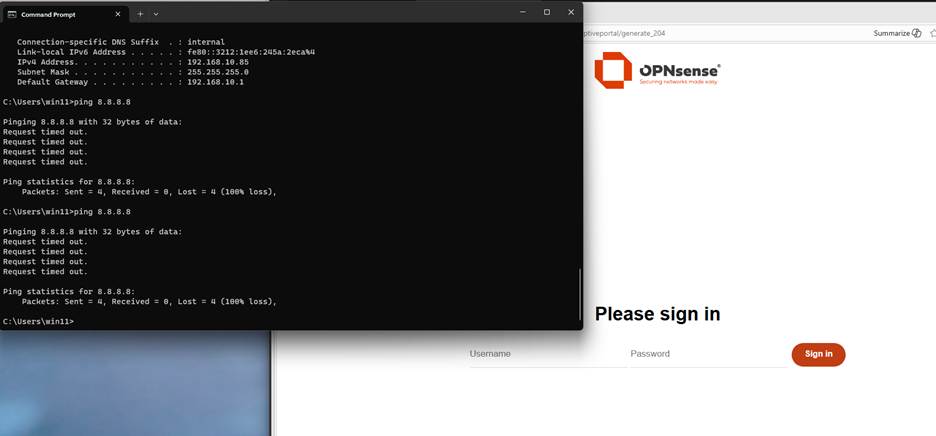

Trong tình huống này minh sẽ apply captive portal yêu cầu đăng nhập cho người dung mạng LAN truy cập.

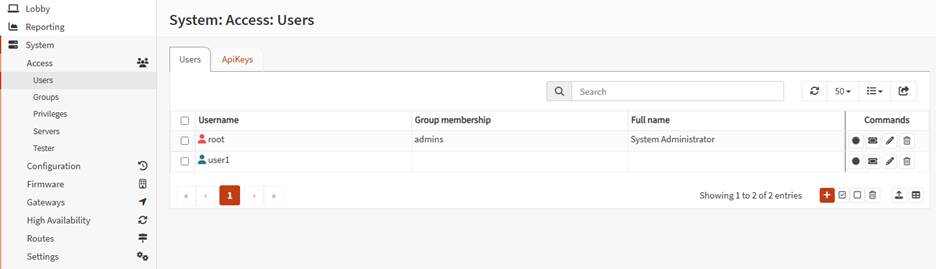

B2: Tạo user local để xác thực

B3: Từ máy client thử truy cập internet với trình duyệt web thì bị báo đăng nhập

Trước khi đăng nhập ICMP cũng sẽ không thực hiện được

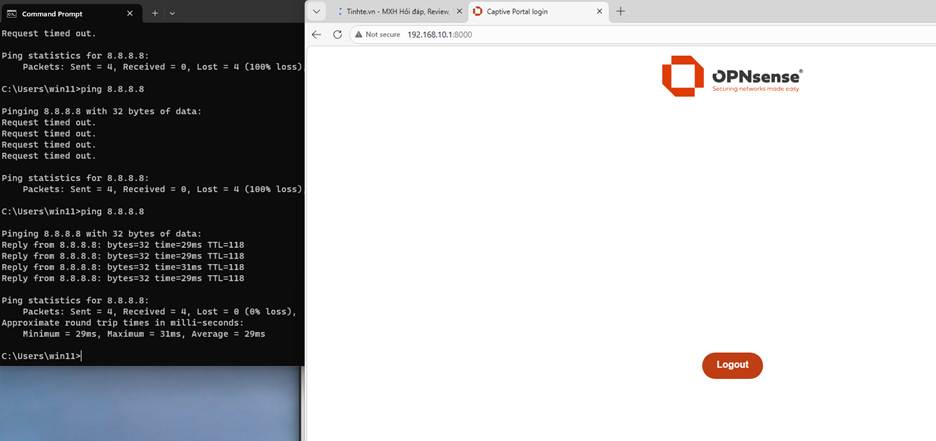

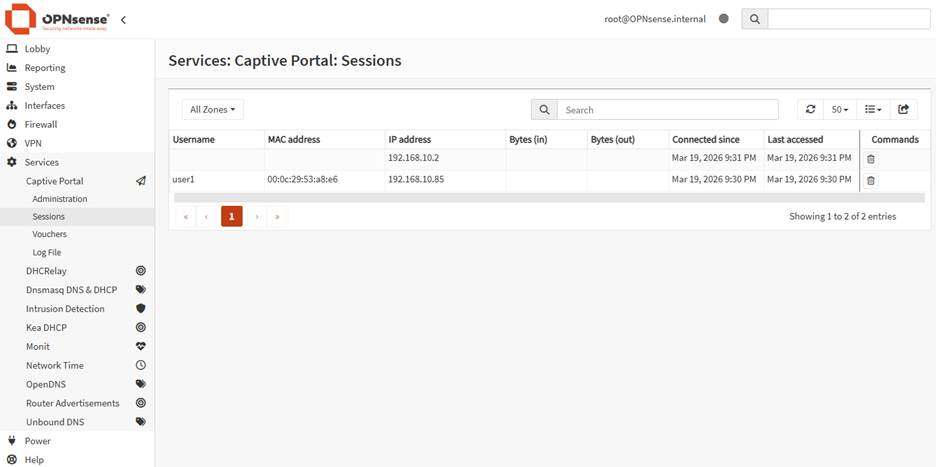

B4: Thử đăng nhập và kết nối lại

Truy vào được tinhte.vn, và ping thành công

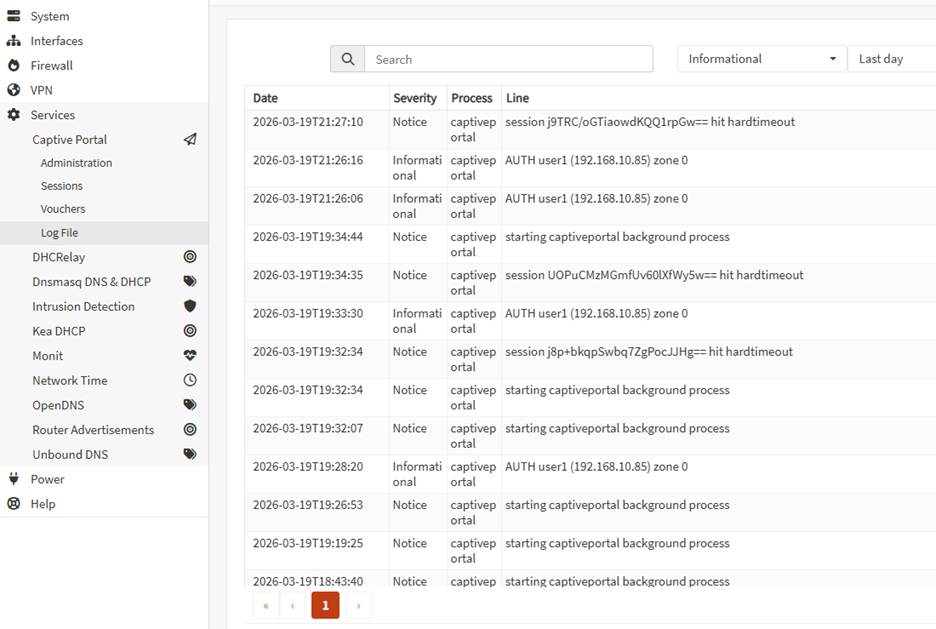

B5: Kiểm tra log

Cấu hình Shaper

Traffic Shaper trong OPNsense được sử dụng để kiểm soát và tối ưu hóa lưu lượng mạng, bao gồm việc giới hạn bang thông và ưu tiên các loại traffic quan trọng.

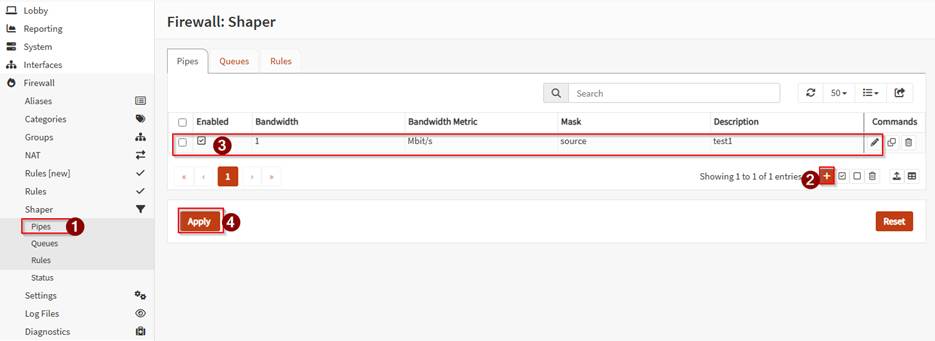

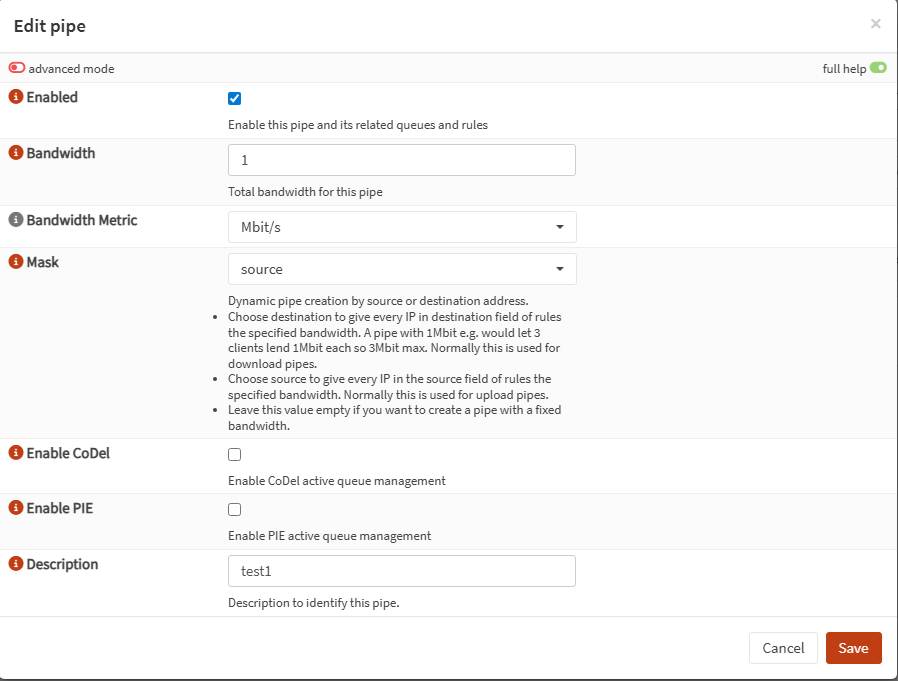

Giới hạn 1 client 1 Mbps

B1: Tạo pipes để giới hạn tải

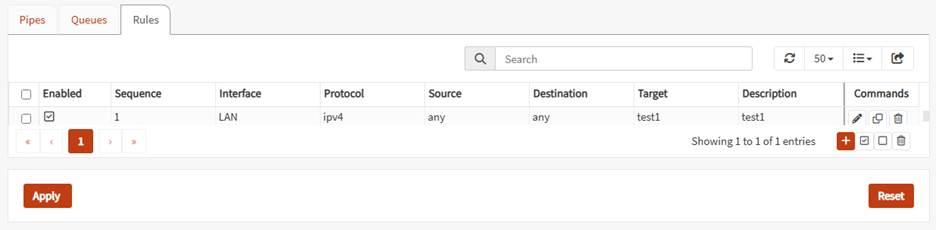

B2: cấu hình rule để apply

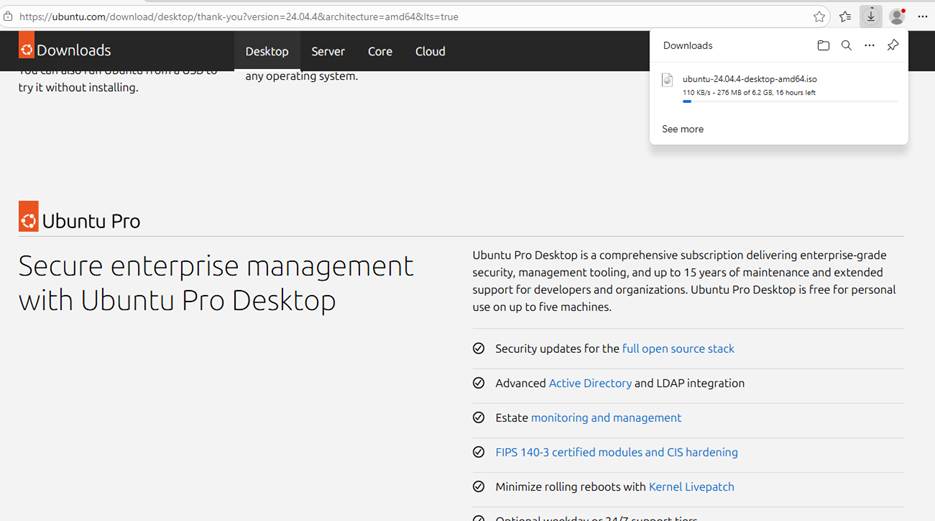

B3: Kiểm tra từ client tải file

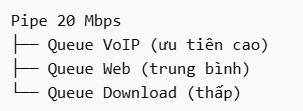

Ưu tiên traffic (advanced)

Ví dụ: ưu tiên VoIP, tải file sẽ ưu tiên thấp

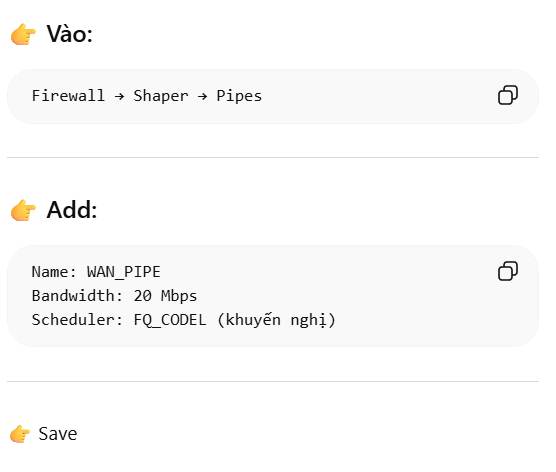

B1: Tạo Pipe

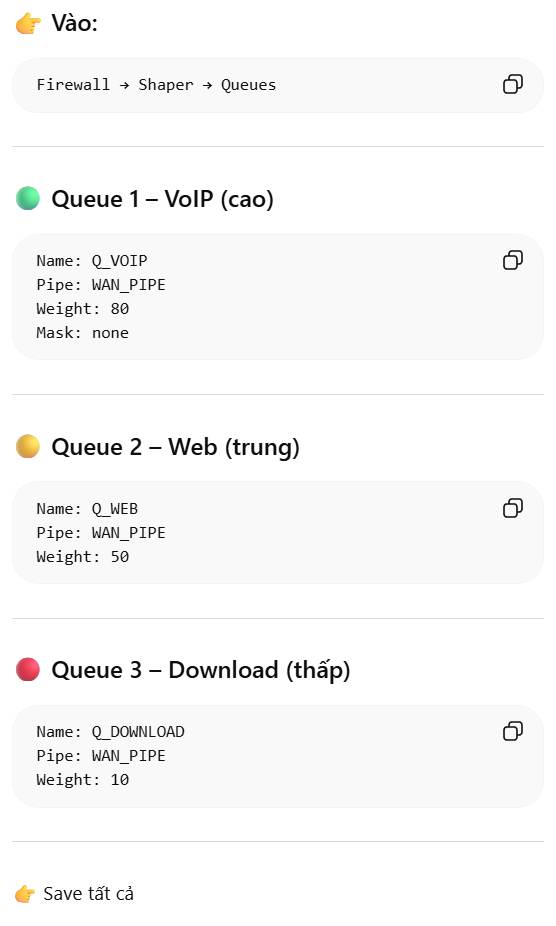

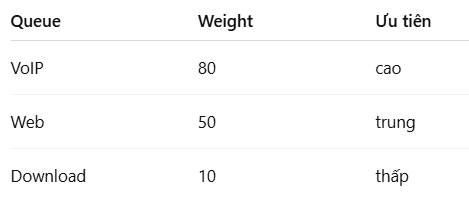

B2: Tạo queue

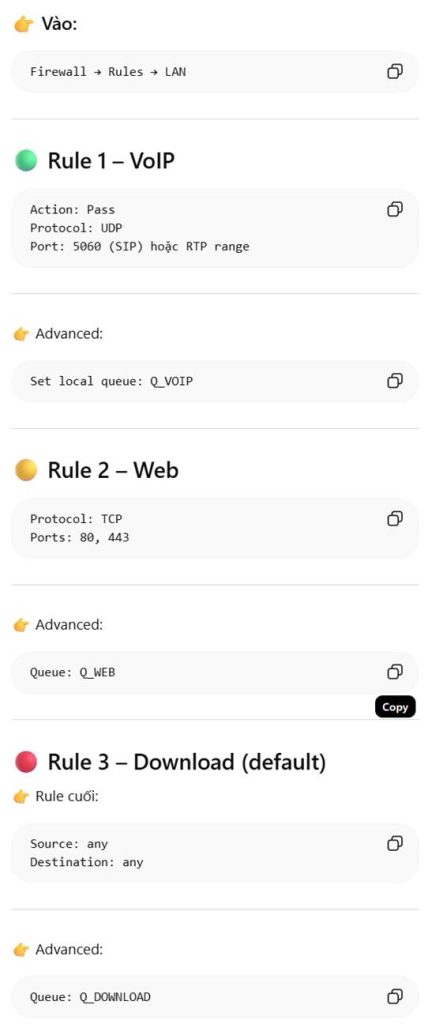

B3: Tạo rule